De EU Cyber Resilience Act (CRA) is een baanbrekende EU-verordening die verplichte cyberveiligheidsnormen instelt voor de meeste hardware- en softwareproducten op de EU-markt. De CRA trad op 10 december 2024 in werking en geeft bedrijven drie jaar de tijd om te voldoen aan de vereisten. Niet-naleving kan leiden tot administratieve sancties en aanzienlijke boetes. Dit artikel biedt een overzicht van de CRA en aanbevelingen voor bedrijven om naleving te waarborgen.

De CRA is ingevoerd om het toenemende gebruik van digitale producten en de groeiende cyberveiligheidsrisico’s aan te pakken. Na publicatie in het Publicatieblad van de EU trad de CRA op 10 december 2024 in werking. De algemene toepasselijkheid start na een overgangsperiode van drie jaar, op 11 december 2027 (artikel 71 CRA), waardoor bedrijven tijd krijgen om de vereisten te implementeren. Bepaalde bepalingen over de kennisgeving van conformiteitsbeoordelingsinstanties gelden echter al vanaf 11 juni 2026. Daarnaast moeten fabrikanten vanaf 11 september 2026 voldoen aan meldingsverplichtingen met betrekking tot actief misbruikte kwetsbaarheden en ernstige incidenten met hun digitale producten.

Materiële reikwijdte

De CRA heeft een brede reikwijdte en omvat alle “producten met digitale elementen” die op de EU-markt worden aangeboden en die een directe of indirecte logische of fysieke gegevensverbinding met een apparaat of netwerk hebben (artikel 2, lid 1 CRA).

Deze producten omvatten zowel software- als hardwareproducten en hun oplossingen voor externe gegevensverwerking, inclusief afzonderlijk verkochte software- of hardwarecomponenten (artikel 3, lid 1 CRA). Hierdoor bestrijkt de CRA een breed scala aan producten, van consumentenproducten (bijv. IoT-apparaten, B2C-apps) tot industriële systemen. Cloud computing-oplossingen worden alleen als externe verwerkingsoplossingen beschouwd als ze voldoen aan de criteria van de CRA (artikel 3, lid 2 CRA). Vrije en open-source software valt alleen onder de CRA voor zover deze is bedoeld voor commerciële activiteiten (overweging 19 CRA).

De CRA geldt voor producten die “op de markt beschikbaar worden gesteld”, wat betekent dat het leveren van een product binnen de EU-markt onder commerciële activiteiten valt, ongeacht of dit tegen betaling of gratis gebeurt (artikel 3, lid 22 CRA; overweging 15 CRA).

Hoewel de CRA uitgebreide cyberveiligheidsnormen introduceert, zijn er uitzonderingen (artikel 2, leden 2-8 CRA), zoals producten die onder specifieke EU-regelgeving vallen, reserveonderdelen en producten ontwikkeld voor nationale veiligheid of defensie.

Personele reikwijdte

De CRA is van toepassing op verschillende “economische actoren” in de toeleveringsketen, waaronder fabrikanten, gemachtigde vertegenwoordigers, importeurs en distributeurs (artikel 3, lid 12 CRA). Daarnaast bevat de CRA aparte verplichtingen voor open-source software (OSS) beheerders (artikel 3, lid 14 CRA).

Territoriale reikwijdte

Het marktprincipe bepaalt dat de CRA geldt voor alle producten met digitale elementen die op de EU-markt worden aangeboden (artikel 2, lid 1 en artikel 3, lid 22 CRA). Dit betekent dat de CRA ook gevolgen heeft voor economische actoren buiten de EU als zij producten op de EU-markt aanbieden of deze producten significant wijzigen nadat ze al beschikbaar zijn gesteld.

Classificatie van producten

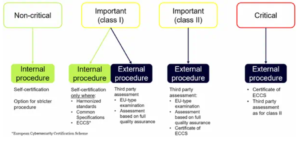

De verplichtingen onder de CRA variëren afhankelijk van het cyberveiligheidsrisiconiveau van een product. Er wordt onderscheid gemaakt tussen kritieke, belangrijke (klasse I en II) en niet-kritieke producten. Naar schatting valt 90% van de producten op de EU-markt onder de laatste categorie.

Verplichtingen en naleving

De CRA introduceert een uitgebreid kader van cyberveiligheidsverplichtingen voor economische actoren, inclusief specifieke verplichtingen voor OSS-beheerders.

Voor fabrikanten bestrijken de verplichtingen de gehele productlevenscyclus (artikelen 13 en 14 CRA), waaronder:

- Het vaststellen van essentiële cyberveiligheidsnormen in de ontwikkelingsfase;

- Het uitvoeren van een conformiteitsbeoordeling voordat het product op de EU-markt wordt gebracht;

- Het opstellen van technische documentatie en gebruiksinformatie;

- Het monitoren van productconformiteit na de marktintroductie, inclusief kwetsbaarheidsbeheer en meldingsverplichtingen.

Importeurs spelen een essentiële rol bij de introductie van producten die buiten de EU zijn geproduceerd. Zij moeten waarborgen dat producten voldoen aan de cyberveiligheidsvereisten en kwetsbaarhedenbeheerprocessen van de CRA. Daarnaast moeten zij verifiëren of fabrikanten een conformiteitsbeoordeling hebben uitgevoerd en of er voldoende technische documentatie beschikbaar is.

Distributeurs moeten controleren of een product het CE-markering draagt voordat het op de EU-markt wordt aangeboden (artikel 20, lid 2, onder a CRA) en of fabrikanten en importeurs aan de CRA-vereisten voldoen (artikel 20, lid 2, onder b CRA).

Tijdens de slotonderhandelingen zijn soepelere normen vastgesteld voor OSS-beheerders (artikel 24 CRA, overweging 19 CRA), om de impact op de open-sourcegemeenschap te beperken.

Een cruciaal onderdeel van de verplichtingen voor fabrikanten is de conformiteitsbeoordeling (artikel 13, lid 12 en artikel 32 CRA). Dit proces verifieert of de cyberveiligheidsvereisten uit bijlage I worden nageleefd (artikel 3, lid 27 CRA). De fabrikant moet producten identificeren en classificeren volgens de juiste productcategorieën, aangezien verschillende procedures gelden voor verschillende klassen.

Na een succesvolle conformiteitsbeoordeling moet de fabrikant een EU-conformiteitsverklaring opstellen (artikel 28 CRA) en het CE-markering aanbrengen (artikelen 29 en 30 CRA).

Aanbevelingen voor bedrijven

De meeste bedrijven die hardware- of softwareproducten produceren of distribueren binnen de EU zullen door de CRA worden geraakt. Het is daarom raadzaam om zo snel mogelijk te starten met CRA-complianceprojecten, vooral gezien de invloed op productontwikkeling en release-tijdlijnen.

Om naleving te waarborgen, kunnen bedrijven de volgende stappen ondernemen:

- Toepasselijkheid beoordelen: Bepalen welke producten onder de CRA vallen en welke rol het bedrijf speelt in de toeleveringsketen.

- Producten classificeren: Identificeren of producten niet-kritiek, belangrijk of kritiek zijn.

- Gap-analyse uitvoeren: In kaart brengen van nalevingshiaten.

- Actieplan opstellen: Middelen toewijzen en maatregelen implementeren.

- Compliance integreren: CRA-naleving opnemen in bestaande conformiteitsprocessen.

Bedrijven dienen de verdere juridische ontwikkelingen rondom de CRA nauwlettend te volgen, inclusief de invoering van geharmoniseerde normen en de benoeming van conformiteitsbeoordelingsinstanties.

Bron: Hogan Lovells